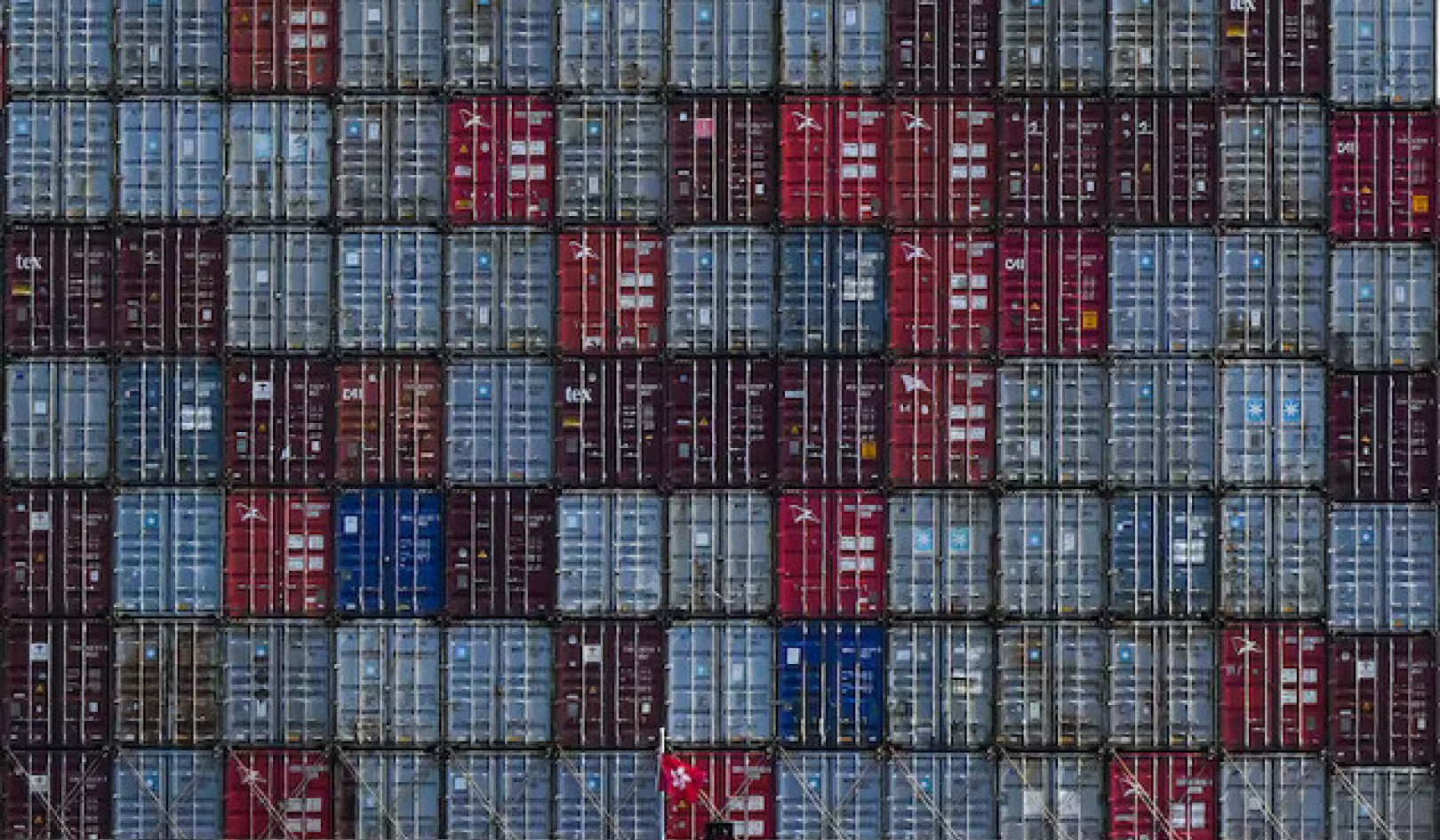

Een link is een mechanisme waarmee gegevens naar uw apparaat kunnen worden verzonden. Unsplash / Marvin Tolentino

Elke dag, vaak meerdere keren per dag, wordt u uitgenodigd om te klikken op links die naar u zijn verzonden door merken, politici, vrienden en vreemden. U downloadt apps op uw apparaten. Misschien gebruikt u QR-codes.

De meeste van deze activiteiten zijn veilig omdat ze afkomstig zijn van betrouwbare bronnen. Maar soms doen criminelen zich voor als betrouwbare bronnen om u op een link te laten klikken (of een app te downloaden) die malware bevat.

In de kern is een link slechts een mechanisme waarmee gegevens naar uw apparaat kunnen worden verzonden. Code kan worden ingebouwd in een website die u omleidt naar een andere site en malware naar uw apparaat downloadt onderweg naar uw werkelijke bestemming.

Wanneer u op niet-geverifieerde links klikt of verdachte apps downloadt, verhoogt u het risico op blootstelling aan malware. Hier is wat er zou kunnen gebeuren als u dat doet - en hoe u uw risico kunt minimaliseren.

Wat is malware?

Malware is gedefinieerd als schadelijke code die:

zal een negatieve invloed hebben op de vertrouwelijkheid, integriteit of beschikbaarheid van een informatiesysteem.

In het verleden beschreef malware schadelijke code in de vorm van virussen, wormen of Trojaanse paarden.

Virussen ingebed in echte programma's en vertrouwden op deze programma's om te verspreiden. Wormen waren over het algemeen zelfstandige programma's die zichzelf konden installeren met een netwerk-, USB- of e-mailprogramma om andere computers te infecteren.

Trojaanse paarden ontleenden hun naam aan het geschenk aan de Grieken tijdens de Trojaanse oorlog in de Odyssee van Homerus. Net als het houten paard, ziet een Trojaans paard eruit als een normaal bestand totdat een vooraf bepaalde actie de code uitvoert.

De huidige generatie aanvallers is veel meer verfijnd, en zijn vaak een mix van deze technieken.

Deze zogenaamde "gemengde aanvallen" zijn sterk afhankelijk van social engineering - het vermogen om iemand te manipuleren om iets te doen wat ze normaal niet zouden doen - en worden vaak gecategoriseerd door wat ze uiteindelijk met uw systemen zullen doen.

Wat doet malware?

De malware van vandaag komt in eenvoudig te gebruiken, op maat gemaakte toolkits die worden gedistribueerd op het dark web of door goedbedoelde beveiligingsonderzoekers die proberen problemen op te lossen.

Met een klik op de knop kunnen aanvallers deze toolkits gebruiken om phishing-e-mails en spam-sms-berichten te verzenden naar verschillende soorten malware. Hier zijn er een paar.

-

een RAT (Remote Administration Tool) kan worden gebruikt om toegang te krijgen tot de camera van een computer, de microfoon en andere soorten malware te installeren

-

keyloggers kunnen worden gebruikt om te controleren op wachtwoorden, creditcardgegevens en e-mailadressen

-

ransomware wordt gebruikt om privébestanden te coderen en vervolgens betaling te eisen in ruil voor het wachtwoord

-

botnets worden gebruikt voor DDoS-aanvallen (Distributed Denial of Service) en andere illegale activiteiten. DDoS-aanvallen kunnen een website overspoelen met zoveel virtueel verkeer dat het wordt afgesloten, net zoals een winkel vol met zoveel klanten die u niet kunt verplaatsen.

-

crytptominers zullen uw computerhardware gebruiken om cryptocurrency te minen, wat uw computer zal vertragen

-

kaping- of defacementaanvallen worden gebruikt om een site te schaden of u voor schut te zetten pornografisch materiaal op uw sociale media plaatsen

Een voorbeeld van een defacementaanval op het kantoor van de toeristenindustrie in Utah van 2017. Wordfence

Hoe komt malware op uw apparaat terecht?

Think gegevens over verzekeringsclaims van bedrijven in het Verenigd Koninkrijk wordt meer dan 66% van cyberincidenten veroorzaakt door werknemersfouten. Hoewel de gegevens slechts 3% van deze aanvallen aan social engineering toeschrijven, suggereert onze ervaring dat de meerderheid van deze aanvallen op deze manier zou zijn begonnen.

Bijvoorbeeld door werknemers die geen specifiek IT- en informatiebeveiligingsbeleid volgen, niet worden geïnformeerd over hoeveel van hun digitale voetafdruk online is blootgesteld, of gewoon wordt benut. Alleen al het posten van wat je eet voor het avondeten op sociale media kan je openstellen voor aanvallen van een goed opgeleide sociaal ingenieur.

QR-codes zijn even riskant als gebruikers de link openen waarnaar de QR-codes verwijzen zonder eerst te valideren waar het naartoe ging, zoals aangegeven door dit 2012-onderzoek.

Zelfs een afbeelding openen in een webbrowser en er met een muis overheen gaat, kan malware worden geïnstalleerd. Dit is een behoorlijk handige bezorgtool gezien het advertentiemateriaal dat je op populaire websites ziet.

Er zijn ook nep-apps ontdekt op zowel de Apple en Google Play winkels. Veel van deze proberen inloggegevens te stelen door bekende bankapplicaties na te bootsen.

Soms wordt malware op uw apparaat geplaatst door iemand die u wil volgen. In 2010 heeft het Lower Merion School District twee rechtszaken tegen hen aangespannen wegens schending van de privacy van studenten en stiekem opnemen met de webcamera van geleende schoollaptops.

Wat kunt u doen om het te vermijden?

In het geval van het Lower Merion School District, dachten studenten en docenten dat ze in de gaten werden gehouden omdat ze 'het groene licht naast de webcam op hun laptops kort zagen oplichten'.

Hoewel dit een goede indicator is, zullen veel hacker-tools ervoor zorgen dat webcamlichten worden uitgeschakeld om vermoeden te wekken. Aanwijzingen op het scherm kunnen je een vals gevoel van veiligheid geven, vooral als je niet beseft dat de microfoon dat is altijd toegankelijk voor verbale signalen of andere vormen van tracking.

Facebook-CEO Mark Zuckerberg bedekt de webcam van zijn computer. Het is gebruikelijk om te zien dat professionals op het gebied van informatiebeveiliging hetzelfde doen. iphonedigital / Flickr

Het basisbewustzijn van de risico's in cyberspace zal de risico's tot een minimum beperken. Dit wordt cyberhygiëne genoemd.

Het gebruik van goede, up-to-date virus- en malware-scansoftware is cruciaal. De belangrijkste tip is echter om uw apparaat bij te werken om ervoor te zorgen dat het de nieuwste beveiligingsupdates heeft.

Ga met je muis over links in een e-mail om te zien waar je echt naartoe gaat. Vermijd verkorte koppelingen, zoals bit.ly en QR-codes, tenzij u kunt controleren waar de koppeling naartoe gaat met behulp van een URL-uitbreiding.

Wat te doen als u al hebt geklikt?

Als u vermoedt dat er malware op uw systeem is, kunt u eenvoudige stappen ondernemen.

Open uw webcam-applicatie. Als u geen toegang kunt krijgen tot het apparaat omdat het al in gebruik is, is dit een teken dat u mogelijk bent geïnfecteerd. Hoger dan normaal batterijgebruik of een machine die heter wordt dan normaal zijn ook goede indicatoren dat er iets niet helemaal klopt.

Zorg ervoor dat goede anti-virus en anti-malware software is geïnstalleerd. Estse startups, zoals Malware-bytes en Seguru, kan op uw telefoon en op uw bureaublad worden geïnstalleerd om realtime bescherming te bieden. Als u een website beheert, zorg er dan voor dat u een goede beveiliging hebt geïnstalleerd. Wordfence werkt goed voor WordPress-blogs.

Wat nog belangrijker is, zorg ervoor dat u weet hoeveel gegevens over u al zijn blootgesteld. Google zelf - inclusief een Google-afbeelding zoeken tegen uw profielfoto - om te zien wat online is.

Controleer al uw e-mailadressen op de website haveibeenpwned.com om te zien of uw wachtwoorden zijn blootgesteld. Zorg er vervolgens voor dat u nooit meer wachtwoorden gebruikt voor andere services. Kortom, behandel ze als gecompromitteerd.

Cybersecurity heeft technische aspecten, maar vergeet niet: elke aanval die geen invloed heeft op een persoon of een organisatie is slechts een technische hapering. Cyberaanvallen zijn een menselijk probleem.

Hoe meer u weet over uw eigen digitale aanwezigheid, hoe beter u voorbereid bent. Al onze individuele inspanningen beveiligen onze organisaties, onze scholen en onze familie en vrienden beter.![]()

Over de auteurs

Richard Matthews, docent ondernemerschap, commercialisatie en innovatiecentrum | PhD Candidate in Image Forensics and Cyber | raadslid, Universiteit van Adelaide en Kieren Ni?olas Lovell, hoofd van het TalTech Computer Emergency Response Team, Tallinn University of Technoonbeholpen

Dit artikel is opnieuw gepubliceerd vanaf The Conversation onder een Creative Commons-licentie. Lees de originele artikel.