Shutterstock

Shutterstock

Van op internet aangesloten televisies, speelgoed, koelkasten, ovens, beveiligingscamera's, deursloten, fitnesstrackers en lampen, het zogenaamde "Internet of Things" (IoT) belooft een revolutie teweeg te brengen in onze huizen.

Maar het dreigt ook onze kwetsbaarheid voor kwaadwillende handelingen te vergroten. Beveiligingsfouten in IoT-apparaten komen vaak voor. Hackers kunnen deze kwetsbaarheden misbruiken om te nemen onder controle te houden van apparaten, gegevens stelen of wijzigen en bespioneer ons.

Vanwege deze risico's heeft de Australische regering een nieuw gedragscode om fabrikanten aan te moedigen om IoT-apparaten veiliger te maken. De code geeft onder meer richtlijnen over veilige wachtwoorden, de noodzaak van beveiligingspatches, de bescherming en verwijdering van persoonsgegevens van consumenten en het melden van kwetsbaarheden.

Het probleem is dat de code vrijwillig is. Ervaringen elders, zoals het Verenigd Koninkrijk, suggereren dat een vrijwillige code onvoldoende zal zijn om de consumenten te beschermen.

Het zou zelfs de risico's kunnen vergroten door consumenten in slaap te sussen met een vals gevoel van veiligheid over de veiligheid van de apparaten die ze kopen.

Veel IoT-apparaten zijn onveilig

IoT-apparaten die zijn ontworpen voor consumenten, zijn over het algemeen minder veilig dan conventionele computers.

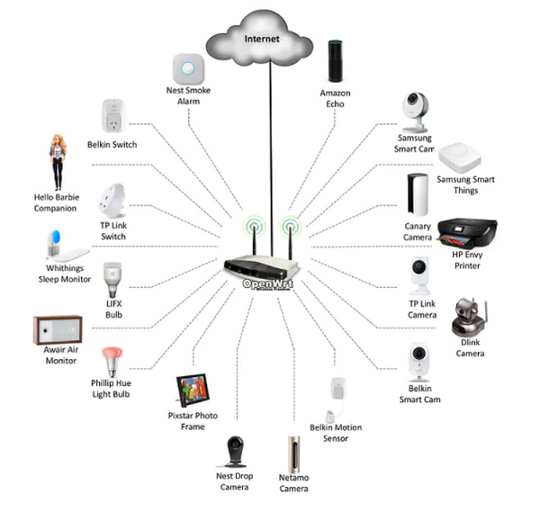

In 2017 gaf het Australian Communications Consumer Action Network onderzoekers van de University of New South Wales de opdracht om de beveiliging van 20 te testen huishoudelijke apparaten kan worden aangesloten en bediend via wifi.

Deze omvatten een smart-tv, draagbare luidspreker, spraakassistent, printer, slaapmonitor, digitale fotolijst, weegschaal, gloeilamp, aan / uit-schakelaar, rookmelder en een pratende pop van Hello Barbie.

Apparaten getest door UNSW-onderzoekers voor het Australian Communications Consumer Action Network. Inside Job: beveiligings- en privacybedreigingen voor smarthome-IoT-apparaten, 2017, CC BY-NC

Apparaten getest door UNSW-onderzoekers voor het Australian Communications Consumer Action Network. Inside Job: beveiligings- en privacybedreigingen voor smarthome-IoT-apparaten, 2017, CC BY-NC

Hoewel sommige apparaten (waaronder de Barbie) relatief veilig bleken te zijn in termen van vertrouwelijkheid, vertoonden ze allemaal een vorm van beveiligingsfout. Velen "stonden potentieel ernstige veiligheids- en beveiligingsinbreuken toe".

Wat dit mogelijk zou kunnen betekenen, is dat iemand bijvoorbeeld het wifi-netwerk van een huishouden kan hacken en gegevens van IoT-apparaten kan verzamelen. Het kan zo simpel zijn als te weten wanneer de lichten worden ingeschakeld om te bepalen wanneer er in een huis kan worden ingebroken. Iemand met meer kwaadaardige bedoelingen zou dat kunnen zet je oven aan tijdens het uitschakelen van rookmelders en andere sensoren.

Risico's voor consumenten en de samenleving

Factoren die leiden tot slechte beveiliging van ivd-apparaten omvatten de wensen van fabrikanten om componenten te minimaliseren en de kosten laag te houden. Veel makers van consumptiegoederen hebben ook weinig ervaring met cyberveiligheidskwesties.

Verbonden met het feit dat veel consumenten zijn niet technologisch onderlegd genoeg om de risico's in te schatten en zichzelf te beschermen, schept dit het vooruitzicht dat IoT-apparaten worden misbruikt.

Op persoonlijk niveau zou je dat kunnen zijn bespioneerd en lastiggevallen. Persoonlijke foto's of informatie kunnen zijn blootgesteld aan de wereld, of gebruikt om je af te persen.

Op maatschappelijk niveau kunnen IoT-apparaten dat zijn gekaapt en gezamenlijk gebruikt om services en netwerken af te sluiten. Zelfs als één apparaat in gevaar wordt gebracht, kan de aangesloten infrastructuur worden gehackt. Dit is een toenemende zorg naarmate meer mensen verbinding maken werkpleknetwerken van huis.

Veel consumenten waarderen de beveiligingsrisico's van IoT-apparaten niet volledig. Shutterstock

Veel consumenten waarderen de beveiligingsrisico's van IoT-apparaten niet volledig. Shutterstock

Vrijwillige gedragscodes

Als erkenning van deze bedreigingen zijn IoT-beveiligingsrichtlijnen voor "goede praktijken" voorgesteld door normalisatie-instellingen zoals de Amerikaans National Institute of Standards and Technology Europees Instituut voor telecommunicatienormen en Internet Engineering Task Force. Maar deze richtlijnen zijn gebaseerd op vrijwillige actie van fabrikanten.

De Britse regering heeft dat al gedaan gesloten de vrijwillige gedragscode het gevestigd in 2018 werkt niet.

De Britse minister voor Digitale Infrastructuur, Matt Warman, zei in juli:

Ondanks de wijdverbreide goedkeuring van de richtlijnen in het Gedragscode voor beveiliging van het internet der dingen voor consumentenZowel in het VK als daarbuiten is de verandering niet snel genoeg gegaan en is er nog steeds sprake van een slechte beveiliging.

Het VK is nu bewegend om een verplichte code op te leggen, met wetten die fabrikanten verplichten redelijke beveiligingsfuncties te leveren voor elk apparaat dat verbinding kan maken met internet.

Een pleidooi voor co-regulering

Er is weinig reden om aan te nemen dat de vrijwillige gedragscode van Australië effectiever zal blijken te zijn dan in het VK.

Een betere optie zou een "co-regulering" nadering. Co-regulering combineert aspecten van zelfregulering door de industrie met zowel overheidsregulering als sterk input van de gemeenschap. Het omvat wetten die prikkels creëren voor naleving (en ontmoedigingen tegen niet-naleving) en regelgevend toezicht door een onafhankelijke (en goed toegeruste) waakhond.

De Australische regering heeft haar nieuwe praktijkcode in ieder geval omschreven als "een eerste stap" om de beveiliging van IoT-apparaten te verbeteren.

Laten we hopen. Als de Britse ervaring iets is om door te gaan, zijn de volgende stappen het dumpen van een vrijwillige code voor iets met een grotere kans om de veiligheid en beveiliging te bieden die consumenten - en de samenleving - nodig hebben.![]()

Over de Auteurs

Kayleen Manwaring, hoofddocent, School voor Belastingen? Zakenrecht, UNSW en Roger Clarke, gasthoogleraar, Comp Sci aan de ANU, en rechten, UNSW

Dit artikel is opnieuw gepubliceerd vanaf The Conversation onder een Creative Commons-licentie. Lees de originele artikel.